Seit ein paar Tagen steht bei mir mit einer Synology Diskstation DS216+ (Link zu Amazon) ein neues NAS-System in der Wohnung und im Zuge des Umzugs habe ich gleich die aktuelle Beta von DSM 6.0 auf dem System eingespielt. Beim Einrichten des NAS ist mir nun aber aufgefallen, dass man sich nicht mehr als Root auf dem System einloggen kann. Egal ob direkt per ssh root@diskstation oder später per su in der Shell, das System meldet beim Versuch sich als Root einzuloggen immer „Permission Denied“ — obwohl die eingegebenen Zugangsdaten mit Sicherheit stimmen. NAS-Poweruser müssen nun nicht in Panik ausbrechen, dass Synology das System verdongelt, es hat sich nur ein kleines Detail geändert.

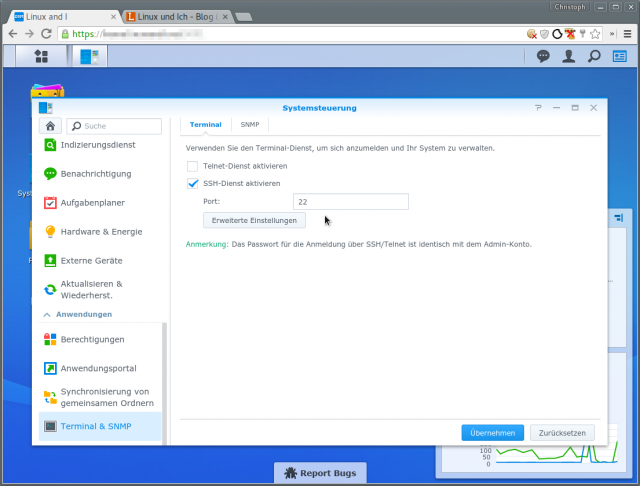

Für den Shell-Zugang zum Terminal der Synology Diskstation muss nach wie vor der SSH-Dienst des Systems aktiviert werden. Ihr erreicht die Einstellung auch im überarbeiteten DSM 6.0 noch unter Systemsteuerung | Terminal & SNMP | Terminal | SSH-Dienst aktivieren. Anschließend könnt ihr euch wie gewohnt als Admin oder mit eurem Benutzernamen auf der Diskstation einloggen. Ändert ihr wie vom den Synology-Sicherheitsberater vorgeschlagen die Portnummer des SSH-Daemons, so müsst ihr diese selbstverständlich beim Aufbau der SSH-Verbindung mit angeben. Somit hat sich bei DSM 6.0 in Sachen SSH also nicht viel verändert.

### Als Admin auf Diskstation einloggen $ ssh admin@diskstation ### Als User auf Diskstation einloggen $ ssh user@diskstation user@diskstation's password: user@DiskStation:~$ ### Allgemein mit Portangabe $ ssh USERNAME@diskstation -p PORTNUMMER

Nun hat man mit dem Admin-Konto auf der Weboberfläche administrative Rechte, unter der Haube zählt dieser User jedoch zu den normalen Benutzerkonten. Man merkt dieses schnell, wenn man direkt im dem der DSM-Oberfläche zugrunde liegenden Linux-System Veränderungen vornehmen möchte. Dafür braucht es „richtige“ Root-Rechte: Bislang bekam man diese, wenn man sich direkt per SSH als Root anmeldete oder via su zum Root-Account wechselte. Das Passwort für den Root-Account entsprach laut der Synology-Hilfe bis zu DSM 5.x dem Passwort des Admin-Accounts. Nach dem Update auf DSM 6.0 steht man hier nun aber vor verschlossenen Türen.

$ ssh root@diskstation root@diskstation's password: Permission denied, please try again. root@diskstation's password:

$ ssh admin@diskstation admin@diskstation's password: admin@DiskStation:~$ su Password: su: Permission denied

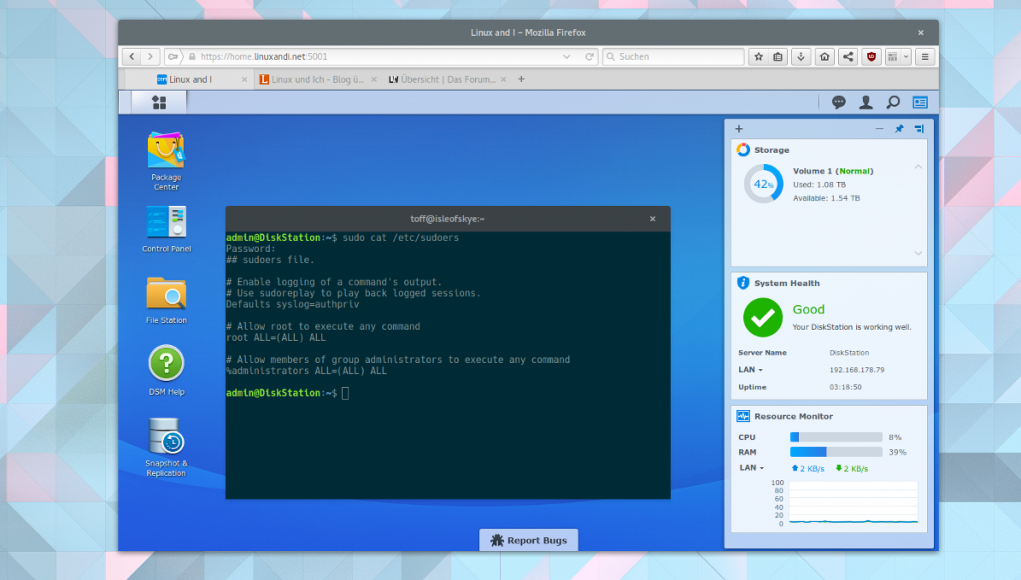

Wer nun schon länger mit Linux unterwegs ist, dem wird die „neue“ Root-Methode für die Diskstation jetzt nicht sonderlich überraschen: DSM 6.0 nutzt nun von Haus aus das Kommando sudo zum Ausführen von Kommandos mit administrativen Rechten. Für Root-Rechte loggt ihr euch daher jetzt ganz normal auf der Diskstation per SSH ein und setzt einfach vor Kommandos, deren Ausführung Root-Rechte erfordern, eben ein simples sudo, gefolgt vom Passwort des jeweiligen Users. Dies funktioniert selbstverständlich beim Admin-Account, aber auch automatisch bei allen Benutzerkonten, denen ihr administrative Rechte eingeräumt habt.

$ ssh user@diskstation user@diskstation's password: user@DiskStation:~$ cat /etc/sudoers cat: /etc/sudoers: Permission denied user@DiskStation:~$ sudo cat /etc/sudoers We trust you have received the usual lecture from the local System Administrator. It usually boils down to these three things: #1) Respect the privacy of others. #2) Think before you type. #3) With great power comes great responsibility. Password: ## sudoers file. # Enable logging of a command's output. # Use sudoreplay to play back logged sessions. Defaults syslog=authpriv # Allow root to execute any command root ALL=(ALL) ALL # Allow members of group administrators to execute any command %administrators ALL=(ALL) ALL user@DiskStation:~$ id uid=1026(user) gid=100(users) groups=100(users),101(administrators)

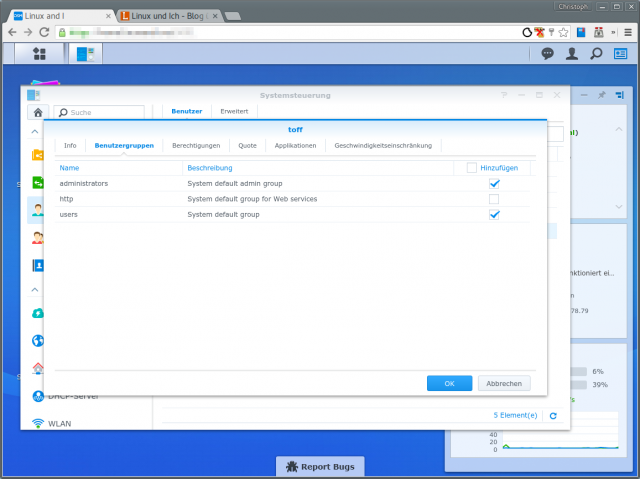

Dazu loggt ihr euch als Admin auf der Diskstation ein, öffnet in der Systemsteuerung die Konfiguration der Benutzer, wählt den entsprechenden Benutzernamen an und klickt in der Menüleiste auf Bearbeiten. Im neuen Fenster wechselt ihr dann in den Reiter Benutzergruppen und setzt einen Haken in die Zeile „administrators“. Für Linux-Einsteiger gilt es eventuell noch zu Beachten, dass bei der Eingabe des Passworts während des Sudo-Befehls keine Sterne oder andere Platzhalter erscheinen und das Terminal wie eingefroren wirkt. Keine Angst: Da ist nichts kaputt, tippt einfach euer Passwort ein und schließt die Eingabe mit einem Return ab.

Hallo Christoph,

hast Du mal geprüft, ob der Root-Login in der SSH-Config verboten ist?

Wennd as erlaubt ist, dann könnte es ja auch ähnlich wie bei Ubuntu & Co. laufen und es ist einfach kein Root-Passwort (mehr) gesetzt auf OS-Ebene.

Viele Grüße

Tom

Die /etc/ssh/sshd_config sieht so aus…

PermitRootLogin ist nicht gesetzt, daher gilt der Default prohibit-password und ein Einloggen per SSH als Root ist untersagt.

Ich haber aber auch kein Problem mit Sudo, ich setzte eigentlich alle meine System entsprechend auf. Ich war nur am Anfang ein wenig verwirrt, da natürlich zig Howtos im Netz und selbst die Dokumentation bei Synoligy noch den Root-Account mit dem selben PW wie Admin erwähnen.

Grüße,

Christoph

Gibt es einen Grund warum mal als Opensource Freund eine Synology benutzt?

Ich meine Openmediavault oder Freenas sind doch eigentlich genau eben solche.

Frage auch deshalb weil Ich mich immer gegen fertige Lösungen gestreubt habe

Grüße

Mein Hauptgrund: bequemlichkeit. Bis man bei selbst aufgesetzten Lösungen alles so hat wie man es möchte investiert man selbst mit guten Kenntnissen einige Zeit die man sich einfach beim Einsatz eines fertigen Produktes ersparen kann. Weiterhin bieten die modernen NAS Systeme viele Funktionen, wie beispielsweise die Dockerintegration, die man „benutzerfreundlicher“ benutzen kann. Ich denke es ist vieles in Eigenregie möglich aber wenn man seine (begrenzten) Ressourcen lieber in andere Projekte stecken will, finde ich es schon ok auch mal was fertiges zu verwenden.

Man könnte auch die Frage stellen, warum in letzter Zeit so viele „Opensource Freunde“ Apple Geräte verwenden…

Hi Chris, tuxfo fasst die Lage in meinen Augen ziemlich gut zusammen. Natürlich könnte man sich selber einen Server mit den entsprechenden NAS-Distributionen aufsetzen, aber bis das steht, geht einiges an Zeit und Energie ins Land. Zudem gebe ich für die Sicherheit der Daten durchaus gerne ein bisschen Individualität ab. Bei einem „Fertig-NAS“ gehe ich durchaus davon aus, dass der Hersteller durchaus mehr vom zuverlässigen Betrieb eines RAIDs versteht wie ich. Solange ich das komplette System gut in meine Linux-Android-IT-Landschaft im heimischen Netz integrieren kann, habe ich persönlich keine Probleme. Grüße, Christoph.

Ich kann die Gründe von tuxflo und Christoph nachvollziehen.

Generell kommt es bei jeder Lösung immer auf den Usecase an. Für die Speicherung und Synchronisierung von Daten braucht es sicher nicht unbedingt eine eigene Lösung, dafür sind NAS ja gedacht. Einige NAS-Systeme bieten darüber hinaus noch zahlreiche nachrüstbare Funktionen, wenn die den eigenen Bedarf zufriedenstellen, dann braucht man sich keine Mühe machen selbst was zu basteln. NAS-Systeme sind zum einen das richtige für Benutzer, die keine Ahnung von der Technik haben, und zum anderen für Leute, die sich aus Bequemlichkeit nicht (mehr) mit der Technik in der Tiefe beschäftigen wollen – was ich beides nachvollziehen kann.

Ich persönlich habe mich bewusst gegen ein fertiges NAS entschieden. Synology bringt zwar viele Features in nachinstallierbaren Paketen, aber nicht unbedingt alles was ich möchte oder nicht im von mir gewünschten Umfang an Funktion und/oder Offenheit. Außerdem war es mir zu teuer und ich habe das Geld lieber in mehr Platten investiert. Davon abgesehen bastel ich noch gerne, wenn es um gewisse Themen geht. Ich möchte dabei auch neues lernen und die Kontrolle über die Config haben, da man oft nie weiß was die GUI im Hintergrund „verbricht“ 😉

Ein potentiell weiteres Argument für Synology: Der Stromverbrauch.

Ein eigenes System zu bauen, das im laufenden Betrieb (bei mir mit 4bay Geräten) rund 40 Watt zieht ist nicht ganz einfach. Und so ein NAS soll ja in der Regel auch 24/7 laufen.

Dein aktuelles Theme zeigt

a) keine Bilder an

b.) Schloss ist beim Google Chrome nicht grün

a) ich sehe Bilder!

b) Kommentar dazu von Chrome: „Das Zertifikat für diese Website läuft 2016 ab und die Zertifikatskette enthält ein Zertifikat mit SHA-1-Signatur.“

Zumindest bei SHA-1 kann ich es nachvollziehen, aber der Ablauf 2016 sollte kein Grund sein

Hi Max, das kann am Caching liegen. Ich reduziere mal den Browser-Cache. Zudem kannst du mal die Seite mit Strg+F5 komplett neu laden lassen. Das mit dem Schloss liegt am Zertifikat, es ist „nur“ mit SHA-1 gebaut, daran kann ich persönlich nichts ändern. Der Neubau passiert automatisch mit Mitte August beim Hoster, aber ich habe schon angeklopft, dass das vorher geschieht. Grüße, Christoph.

Dank deines Blogs bin ich erst drauf gekommen, dass ganz Ubuntu like der „sudo“ …. eingeführt wurde. Am fehlenden root bin ich schier verzweifelt, dabei liegt die Lösung so nahe.

Vielen Dank für deine Mühen.

Ich logge mich so häufig per SSH ein, dass ich das mit Zertifikaten absichere, um kein Passwort eingeben zu müssen.

Synology scheint einen Fehler in der Umsetzung gemacht zu haben. Ich kann mich weiterhin mit meinem öffentlichen Schlüssel als root einloggeneinloggen. Nur der Login mit Passwort ist gesperrt. Daher habe ich das ganze für einen Fehler gehalten und bin beim Suchen nach einer Lösung hier gelandet. Danke für den Artikel!

Hallo,

bei DSM6 landet man mit ssh in seinem Home-Verzeichniss (welches natürlich aktiviert sein muss).

Bei DSM5 kam man mit ssh auf das root-Verzeichnis ( / ).

Weiß jemand wie man das wieder unter DSM6 hinbekommt? ( Um das Backupprogramm Back in Time zu verwenden, ist das notwendig )

Gruß ,Helge

Wenn man als user „admin“ eingeloggt ist und dann eingibt:

sudo su –

und dann nochmals das Passwort des users „admin“ eingibt dann ist man danach root. Getestet auf DS415play und DS916+ beide in DSM Version: 6.0.1-7393 Update 1

Hallo Leute,

folgende Befehl hat bei mir funktioniert:

Change root password

sudo -i

synouser –setpw root password

Lg Wilkins

Danke Wilkins. Das ist was man braucht!