Im Google Play Store tummeln sich ja bereits unzählige „Virenscanner-App“. Von bekannten Marken wie Kasppersky, Norton, G-Data, AVG oder Avast bis hin zu neuen Unternehmen wie Lookout bieten zahlreiche Hersteller Sicherheits-Apps, die bei der Suche nach maliziösen Apps oder auch bei Diebstahl/Verlust des Handys helfen sollen. Man kann von den Lösungen halten was man will, viele Funktionen sind übliches Snake-Oil, manche Funktionen wie bspw. das Sperren/Wipen über das Netz bei Verlust sind aber auch sinnvoll. Doch keine Sicherheits-Lösung packt das eigentliche Problem bei der Wurzel an: Exploits auf dem Handy finden. Sämtliche Anti-Malware-Apps durch suchen die installierten Anwendungen nach bekannter Malware, aber keine prüft das System auf bekannte Sicherheitslücken. Der Exploit-Scanner X-Ray macht jedoch genau das, die App ist sogar zu scharf für den Google Play Store.

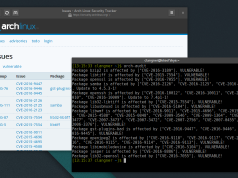

Das Prinzip eines simplen Vulnerability Scanners ist eigentlich recht trivial. Man recherchiere welche Schwachstellen in einem System auftreten können, man forscht wie man diese Schwachstellen erkennt und letztendlich packt man diese Erkenntnisse in eine Anwendung, die das System auf diese Schwachstellen untersucht. Am besten ist natürlich, wenn man anschließend am Ball bleibt und die neustes Exploits mit in die Anwendung packt.

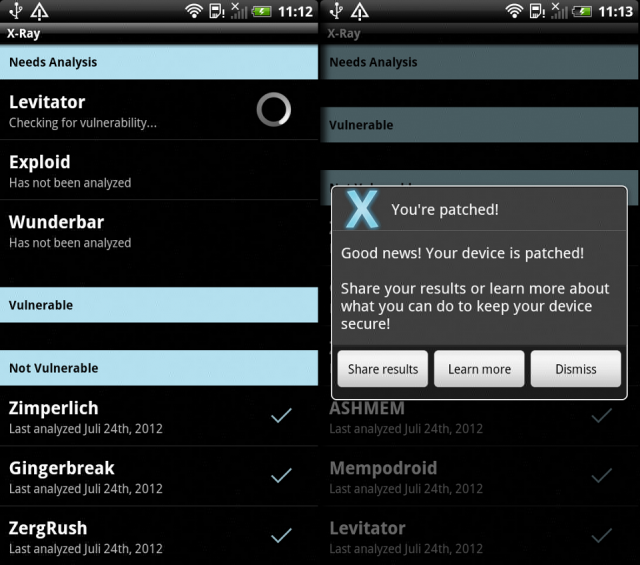

Unter Linux gibt es mit Backtrack zum Beispiel eine ganze Spezial-Distribution, die sich um Vulnerability Scanner und Penetration Tests dreht. Für Android ist mir gestern X-Ray für Android über den Weg gelaufen, das Programm scannt Android-Smartphones oder -Tablets auf bestimmte Exploits, die in der Vergangenheit ihre Runde gemacht haben und von maliziösen Apps auch ausgenutzt wurden. Findet X-Ray eine Schwachstelle, dann gibt das Programm bescheid und liefert weitere Details zur erkannten Lücke.

Ich habe alle mir verfügbaren Systeme einmal mit X-Ray scannen lassen, sowohl auf meinem Samsung Galaxy Nexus mit Jelly Bean, wie auch auf einem HTC Velocity LTE konnten keine Schwachstellen von X-Ray aufgedeckt werden. Nur auf einem älteren Motorla Defy mit CyanogenMod 7.1.0 konnten mit ZergRush und Levitatior doch zwei recht weitreichende Exploits aufgedeckt werden.

Die größte Frage ist natürlich, was man nun machen soll, wenn X-Ray Schwachstellen meldet. In seiner FAQ empfiehlt X-Ray das Handy-System auf Updates zu überprüfen und diese auch einzuspielen, in der Hoffnung dass der Hersteller die Lücken auch geschlossen hat. Ansonsten bleibt einem als Kunde wenig übrig, ich vermute mal stark, dass eine Kontaktaufnahme mit dem Support des Herstellers wenig bringen wird. Vielleicht höhlt steter Tropfen allerdings auch den Stein und die Smartphone-Hersteller kommen mal in die Pötte und stopfen die Löcher in ihren Systemen.

X-Ray findet ihr nicht im Google Play Store, da Google Anwendungen untersagt, die aktiv nach Schwachstellen suchen. Obwohl X-Ray also nichts böses antreibt, darf die App nicht über den Play Store verteilt werden. Ihr müsst die APK-Datei daher von Hand herunterladen und installieren, auf der Homepage www.xray.io findet Ihr allerdings auch einen Barcode, der direkt auf das Android-Paket zeigt, so dass die Installation auch ohne Play Store simpel ist.

Um Statistiken zu Sammeln welcher Hersteller welche Lücken in seinen Systemen ungepatcht lässt, telefoniert X-Ray die gefundenen Exploit-Möglichkeiten nach Hause. Die übermittelten Daten beinhalten das Versions-Nummer des Systems, den Hersteller und das Modell des Handys, eine zufällig erzeugte ID und natürlich auch die gefundenen Schwachstellen. Die Entwickler möchten die gesammelten Daten dazu nutzen, Druck auf Provider und Hersteller auszuüben, ihrer Verantwortung nachzukommen und gefährdete Geräte mit Updates zu versorgen.

Reddit scheint ja inzwischen mit Abstand deine häufigste Newsquelle zu sein. Lese nur noch wenige Beiträge ohne Reddit Quelle.

Keine RSS-Reader mehr 😉

Reddit ist aber auch wirklich genial! Ich bin gerade dabei ein Loblieb über die Community dort zu schreiben 😉

Grüße

Christoph

Ich finde nur das Design absolut furchtbar, dass es keinen Spaß macht, dort länger zu verweilen.

Manches Subreddit wir /r/android nutzt ein ganz nettes CSS. Ich bin allerdings meist mit mobilen Clients auf Reddit unterwegs.

Grüße

Christoph

Mal wieder eine sehr sehr nützliche Nachricht von dir. Gleich heruntergeladen und ausprobiert… und leider auch gleich was gefunden (Zergrush).

Leider bietet meine Custom-Rom keine Updates an, so das ich mal fragen wollte ob du weist ob und wie man sowas selber stopfen könnte.

Tja, selber Stopfen lässt sich da vermutlich nur mit viel Aufwand etwas. Was für ein Handy und welches ROM benutzt du denn? Schreib doch mal die Entwickler des ROMs an und weise sie auf das Problem hin.

Grüße

Christoph

Hab das auch gleich mal getestet und wie schon Fleixi eine Zergrush Verwundbarkeit gefunden. Verwundert war ich nicht, da ich darüber mein kleines Huawei auch gerootet hatte.

Sofern ich das Ding nicht aus der Hand lege und irgendwelche 3rd party apps installiere bin ich aber nicht in der extremen Gefahrenzone.

Cooler Tipp und irgendwie Schade, dass sowas nicht in den Play Store darf.

Die Zergrush Luecke in den Mods koennte aber auch ein false-positive sein. Cyanogenmod hat naemlich schon ne ganze Weile nen Fix dafuer. Der ist aber anders als der Google-Patch. Daher ist momentan noch unklar ob cmod oder X-Ray gepatched werden muss.

Bei Mempodroid und cm9 gabs/gibts auch einen Fehler in x-ray. Ist dort ebenfalls schon gefixed.

Siehe:

https://code.google.com/p/cyanogenmod/issues/detail?id=5910